什么是Upshift DeFi?Upshift

加密勒索软件攻击已成为数字领域中一个强大的威胁,网络犯罪分子加密受害者的数据并要求支付加密货币以释放数据。这些攻击不仅危及个人和组织的数据,还对网络安全和金融稳定产生更广泛的影响。

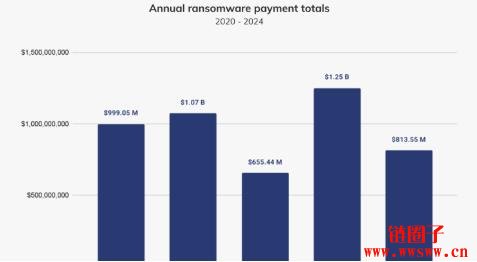

2024年,加密勒索软件攻击的动态发生了重大转变。 根据Chainalysis的数据 ,勒索总支付金额同比下降约35%,从2023年的12.5亿美元降至8.1355亿美元。这一下降归因于执法行动的加强、国际合作的改善以及越来越多的受害者拒绝支付赎金。

尽管支付金额减少,但勒索软件事件的数量却有所增加,这表明虽然攻击者针对的受害者更多,但屈服于他们要求的却更少。这一矛盾突显了网络犯罪分子不断演变的策略,以及迫切需要采取强有力的预防和恢复措施来应对加密勒索软件攻击。

加密勒索软件攻击是有条不紊且通常复杂的操作,旨在加密有价值的数据并向受害者勒索付款,通常是加密货币。了解这些攻击如何展开对构建有效的防御机制至关重要。

攻击通常始于感染载体——恶意软件获取系统访问权限的方式。常见方法包括:

例如,攻击者越来越多地利用常用企业软件中的零日漏洞来入侵高价值目标。

一旦进入网络,勒索软件会悄悄传播,识别并加密关键文件。使用强大的加密算法,恶意软件使文件在没有攻击者持有的唯一解密密钥的情况下无法访问。

然后,攻击者会提出勒索通知——通常通过弹出窗口或放置的文本文件——详细说明所需的付款,通常是比特币或门罗币。通知可能包括永久数据丢失的威胁,或者如果延迟付款,赎金金额会增加。

一个不断增长的趋势是双重勒索,攻击者在加密前也会窃取敏感数据。然后他们威胁公开发布数据或出售数据,除非支付赎金,这给受害者增加了超出单纯数据恢复的压力。

这一策略显著提高了风险,特别是对于管理个人数据、知识产权或监管敏感信息的组织。

这些步骤突显了加密勒索软件攻击的多层性质以及它们执行的复杂性。了解这一过程是预防和准备的第一步。

了解最流行的勒索软件变种对于旨在加强网络安全防御的组织至关重要。以下是近年来活跃的一些最重要的勒索软件组织:

LockBit一直是最多产的勒索软件组织之一,以其勒索软件即服务(RaaS)模式而闻名。2024年,尽管执法部门做出努力,LockBit继续发起攻击,包括1月对Subway内部数据库的一次显著入侵,暴露了大量数据。

ALPHV,也称为BlackCat,因其复杂的攻击和使用Rust编程语言而闻名。2024年2月,该组织针对UnitedHealth Group的子公司Change Healthcare,导致一次重大数据泄露,影响了超过1亿人。

Cl0p勒索软件自2019年以来一直活跃,经常利用零日漏洞。2024年末,Cl0p利用Cleo的托管文件传输解决方案中的漏洞,影响了众多组织,包括Hertz。

DarkSide因2021年对Colonial Pipeline的攻击而声名狼藉,导致美国燃料短缺。尽管该组织在事件后宣布关闭,但人们仍担心它可能以不同别名重新出现。

Maze是最早将数据加密与数据盗窃相结合的勒索软件组织之一,威胁如果不支付赎金就发布被盗数据。虽然该组织在2020年宣布退出,但其策略已被其他勒索软件组织采用。

Ryuk以针对大型组织并要求高额赎金支付而闻名。它通常在其他恶意软件如TrickBot的初始感染之后行动。Ryuk已被链接到各个领域的重大中断,包括医疗保健和政府部门。

REvil作为RaaS运营,负责多起高调攻击,包括2021年的Kaseya VSA事件。该组织以其激进的策略和大量的赎金要求而闻名。2022年的执法行动导致该组织衰落,但人们仍担心其重新出现。

这些勒索软件组织展示了网络威胁的不断演变性质,强调了持续警惕和强大网络安全措施的必要性。

免责声明:数字资产交易涉及重大风险,本资料不应作为投资决策依据,亦不应被解释为从事投资交易的建议。请确保充分了解所涉及的风险并谨慎投资。OKEx学院仅提供信息参考,不构成任何投资建议,用户一切投资行为与本站无关。

和全球数字资产投资者交流讨论

扫码加入OKEx社群

industry-frontier